Foto: Gemini

Teknologi.id – Kejahatan siber terus berevolusi dengan kecepatan yang mengerikan. Di saat masyarakat mulai waspada terhadap penipuan daring melalui pesan instan, para sindikat kriminal kini kembali memanfaatkan teknologi jaringan seluler konvensional dengan metode yang jauh lebih canggih dan agresif. Fenomena terbaru yang tengah menjadi sorotan global adalah penggunaan perangkat keras yang disebut "SMS Blaster".

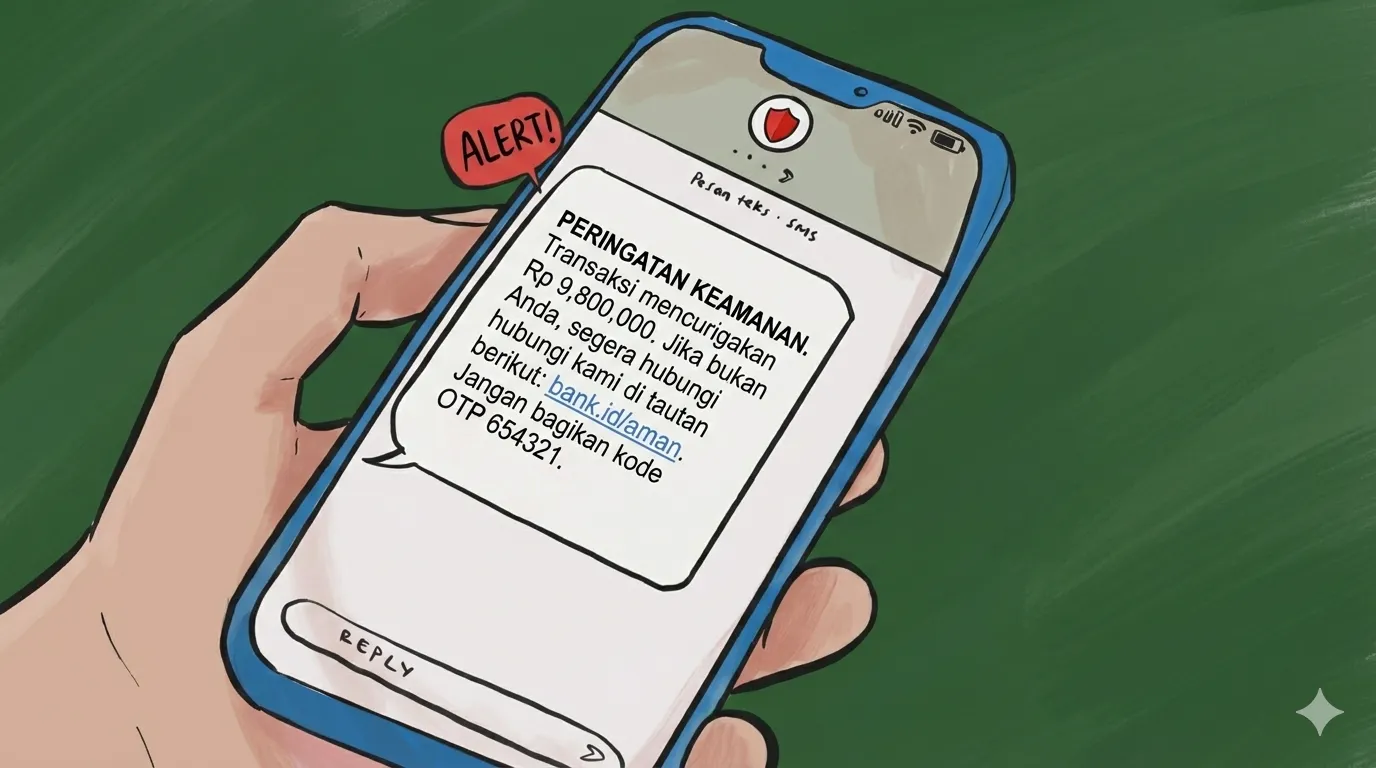

Modus ini tidak lagi bergantung pada interaksi korban di internet, melainkan menyerang secara fisik melalui gelombang radio di sekitar korban. Laporan terbaru dari berbagai lembaga keamanan siber internasional menunjukkan adanya lonjakan kasus di mana saldo rekening korban terkuras habis hanya dalam hitungan menit, semata-mata karena sebuah notifikasi SMS yang terlihat sangat meyakinkan.

Mengenal 'SMS Blaster': Menara Seluler Palsu

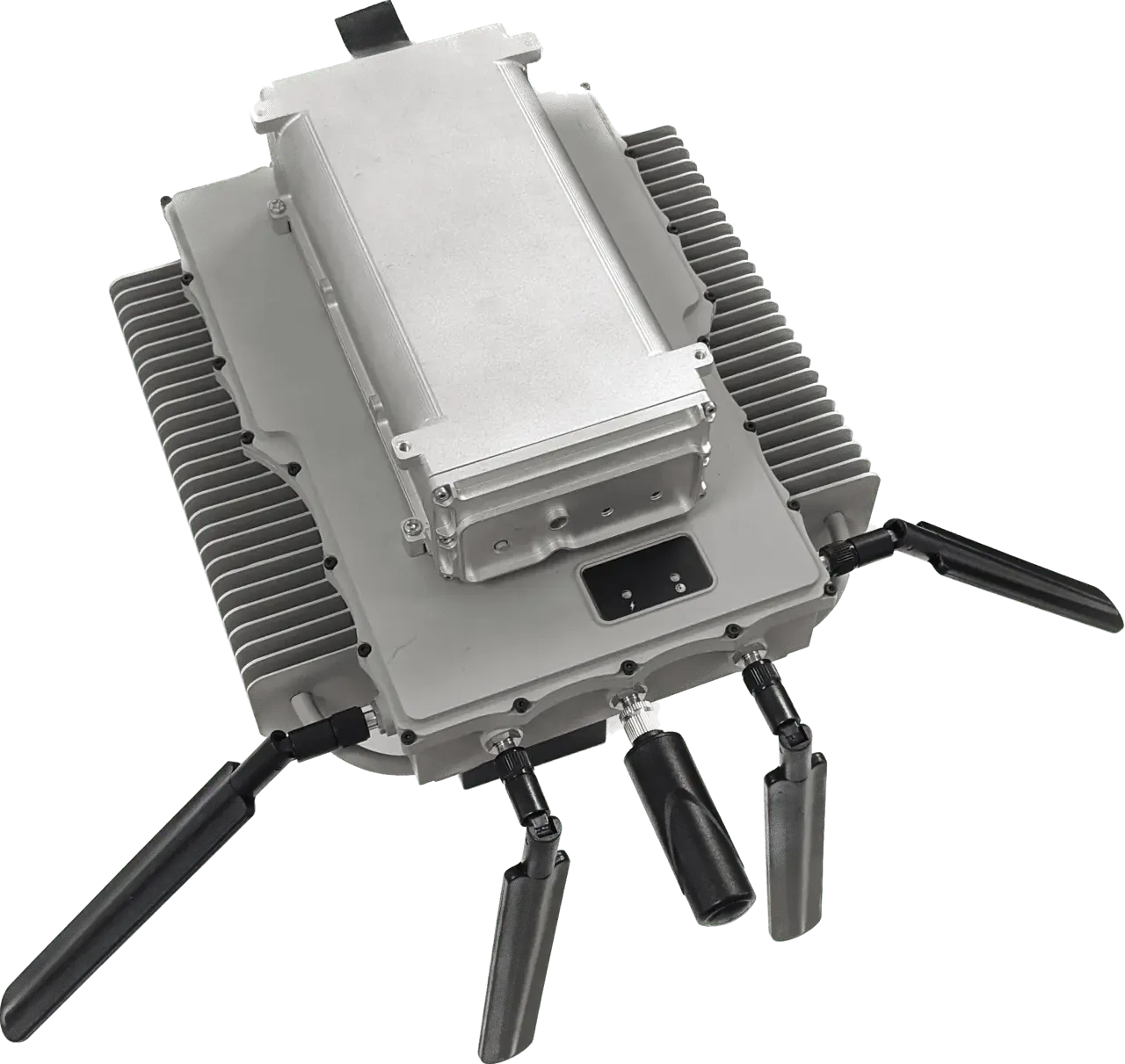

Secara teknis, SMS Blaster atau sering dikenal sebagai Fake Base Station (BTS Palsu) atau IMSI Catcher, adalah perangkat portabel yang berfungsi memanipulasi sinyal seluler. Dahulu, alat ini berukuran besar dan hanya dimiliki oleh lembaga intelijen negara tertentu. Namun, di tahun 2026, teknologi ini telah menyusut ukurannya hingga bisa dimasukkan ke dalam ransel (backpack) atau bagasi mobil, dan diperjualbelikan secara ilegal di pasar gelap (dark web) dengan harga setara laptop kelas menengah.

Baca juga: FBI: Hindari Pengunaan SMS bagi Pengguna iPhone dan Android!

Cara kerja alat ini sangat cerdik dan menakutkan:

Membajak Sinyal: Perangkat ini memancarkan sinyal radio yang lebih kuat dibandingkan menara BTS operator resmi di sekitarnya. Ponsel pintar secara default diprogram untuk selalu mencari dan terhubung ke sinyal terkuat demi menjaga kualitas panggilan. Akibatnya, ponsel korban yang berada dalam radius ratusan meter dari pelaku akan "dipaksa" putus dari jaringan resmi dan terhubung ke alat SMS Blaster milik penipu.

Menurunkan Jalur Jaringan (Downgrade Attack): Karena jaringan 4G dan 5G memiliki enkripsi yang sulit ditembus, alat ini sering kali memaksa ponsel korban untuk turun ke jaringan 2G yang sistem keamanannya jauh lebih lemah.

Injeksi Pesan Massal: Setelah terhubung, pelaku dapat mengirimkan ribuan SMS penipuan (smishing) secara serentak ke semua nomor yang terjaring.

Manipulasi Identitas (Spoofing): Bahaya terbesar dari alat ini adalah kemampuannya memalsukan nama pengirim (Sender ID). Pesan tidak akan muncul dari nomor asing, melainkan dari nama resmi seperti nama bank besar, lembaga pajak, atau penyedia layanan seluler. Hal inilah yang membuat tingkat keberhasilan penipuan ini sangat tinggi.

Foto: UST

Dampak Finansial yang Masif

Sebuah studi kasus insiden terkini mencatat seorang korban kehilangan dana sekitar Rp45 juta hanya dalam waktu singkat setelah merespons SMS verifikasi yang ia kira asli. Korban tidak menyadari bahwa tautan yang ia klik di dalam SMS tersebut adalah portal phishing yang dirancang untuk mencuri username, password, dan kode OTP perbankan secara real-time.

Data dari aliansi anti-penipuan global memperkirakan kerugian akibat kejahatan siber semacam ini telah mencapai angka ratusan miliar dolar AS dalam satu tahun terakhir. Penipuan berbasis SMS (smishing) kini menduduki peringkat kedua sebagai vektor serangan paling mematikan setelah email, karena tingginya tingkat kepercayaan masyarakat terhadap pesan teks konvensional. Target serangan pun meluas, tidak hanya mengincar nasabah perorangan, tetapi juga karyawan korporasi untuk mencuri kredensial akses perusahaan yang bernilai fantastis.

Mengapa SMS Masih Menjadi Titik Lemah?

Ironisnya, di era internet berkecepatan tinggi ini, infrastruktur keamanan perbankan dan layanan digital masih sangat bergantung pada SMS untuk pengiriman kode OTP (One-Time Password) dan autentikasi dua faktor (2FA). Ketergantungan inilah yang dieksploitasi habis-habisan oleh para kriminal.

Protokol SMS yang tua tidak memiliki fitur verifikasi pengirim yang canggih seperti pada aplikasi pesan modern (WhatsApp atau Signal). Ketika sebuah pesan masuk dengan nama pengirim yang telah dimanipulasi, sistem operasi ponsel tidak memiliki cara untuk memvalidasi apakah pesan tersebut benar-benar berasal dari server bank atau dari alat SMS Blaster yang berada di seberang jalan.

Baca juga: Cara Blokir SMS Promosi dan Spam di iPhone

Upaya Regulator dan Industri

Menanggapi ancaman yang kian nyata, regulator komunikasi di beberapa negara maju, termasuk Inggris, mulai mengusulkan aturan ketat. Operator seluler didorong untuk lebih proaktif memblokir lalu lintas SMS yang mencurigakan, membatasi volume pengiriman pesan dari kartu SIM prabayar, dan mempercepat adopsi teknologi RCS (Rich Communication Services). RCS digadang-gadang sebagai pengganti SMS masa depan yang menawarkan enkripsi end-to-end serta verifikasi identitas pengirim (logo centang biru/hijau) yang lebih sulit dipalsukan.

Selain itu, percepatan penonaktifan jaringan 2G dan 3G (sunsetting) di berbagai negara diharapkan dapat menutup celah keamanan ini, mengingat alat SMS Blaster sangat bergantung pada kelemahan protokol jaringan generasi lama tersebut.

Langkah Mitigasi Mandiri Bagi Pengguna

Sambil menunggu perbaikan infrastruktur keamanan global, pengguna wajib menerapkan langkah perlindungan mandiri agar tidak menjadi korban berikutnya:

Skeptis Terhadap Tautan Pendek: Jangan pernah mengklik tautan (link) yang dikirimkan melalui SMS, meskipun pengirimnya tertera sebagai bank atau institusi resmi. Bank yang sah tidak akan pernah meminta nasabah memperbarui data pribadi atau membatalkan transaksi melalui tautan SMS.

Verifikasi Jalur Lain: Jika menerima notifikasi mencurigakan (misalnya: "Rekening Anda diblokir" atau "Ada transaksi mencurigakan"), abaikan pesan tersebut. Segera hubungi call center resmi atau buka aplikasi mobile banking Anda secara langsung untuk mengecek kebenarannya.

Matikan Koneksi 2G: Pada pengaturan jaringan ponsel Android tertentu, pengguna dapat memilih opsi "LTE Only" atau "5G Preferred" dan menonaktifkan opsi sambungan otomatis ke 2G. Langkah teknis ini bisa mencegah ponsel terjebak masuk ke jaringan palsu yang ditebar oleh SMS Blaster.

Perhatikan Anomali Sinyal: Jika tiba-tiba sinyal ponsel Anda berubah dari 4G/5G menjadi 2G (E) di area yang biasanya memiliki sinyal kuat, waspadalah. Bisa jadi ada perangkat base station palsu yang sedang beroperasi di dekat Anda.

Ancaman SMS Blaster membuktikan bahwa tidak ada teknologi yang 100% aman. Ponsel pintar kita, yang seharusnya menjadi alat bantu kehidupan, bisa berubah menjadi celah kerugian finansial terbesar jika tidak digunakan dengan kewaspadaan penuh. Edukasi diri dan keluarga mengenai bahaya notifikasi palsu adalah benteng pertahanan terakhir yang paling efektif. Ingat, di dunia digital yang penuh rekayasa, rasa curiga adalah aset keamanan terbaik yang Anda miliki.

Baca berita dan artikel lainnya di Google News

(WN/ZA)

Tinggalkan Komentar